Короткие байты: Вот простые и легкие шаги по поиску, уничтожению и удалению вредоносного ПО для удаленного подключения с помощью командной строки в Windows 10. В этих шагах используется PID нежелательного удаленного подключения, и на основании этого мы предпринимаем дальнейшие действия по удалению вредоносного ПО.

Короткие байты: Вот простые и легкие шаги по поиску, уничтожению и удалению вредоносного ПО для удаленного подключения с помощью командной строки в Windows 10. В этих шагах используется PID нежелательного удаленного подключения, и на основании этого мы предпринимаем дальнейшие действия по удалению вредоносного ПО.

Командная строка может быть полезным инструментом для сканирования вирусов и вредоносных программ, которые работают в фоновом режиме, пытаясь установить удаленное соединение с наших персональных компьютеров.

Мы уже затронули тему относительно советов по удалению вируса с USB или любого диска с использованием CMD, и сейчас самое время раскрыть вредоносную программу, которая работает в фоновом режиме.

Таким образом, когда вредоносное ПО работает в фоновом режиме, оно должно установить соединение с внешним миром Интернета. Они также используют протокол, такой как TCP или UDP, для установления интернет-соединения и отправки нашей частной информации за пределы. Другим важным фактором является то, что каждому процессу назначается PID (идентификатор процесса) в Windows.

Таким образом, используя простые команды cmd, мы попытаемся извлечь всю эту информацию, а затем уничтожить нежелательный процесс (подозреваемое вредоносное ПО) на основе его PID.

Найти и уничтожить удаленное подключение вредоносных программ в Windows 10:

Пожалуйста, следуйте инструкциям ниже:

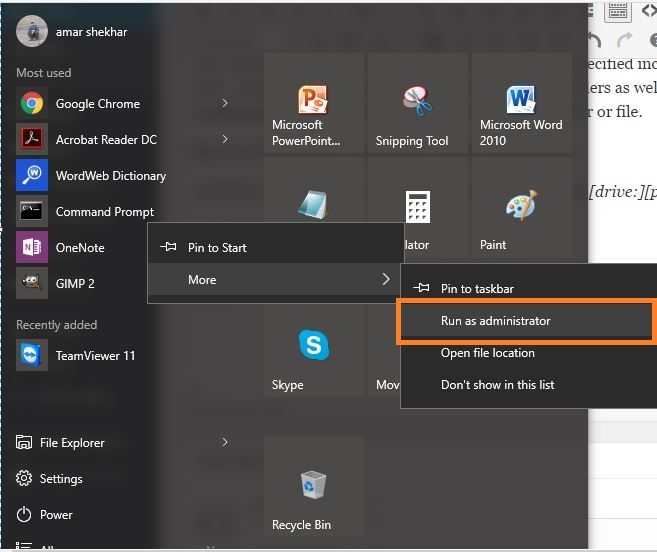

- Запустите командную строку от имени администратора.

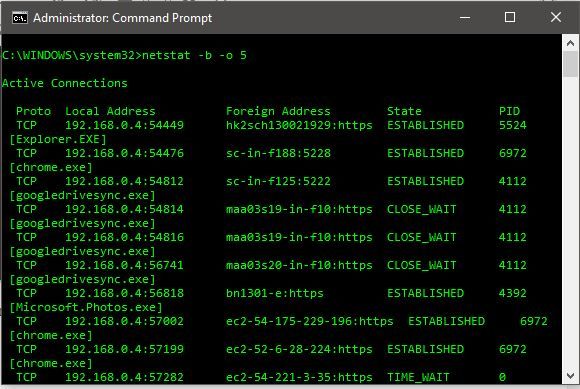

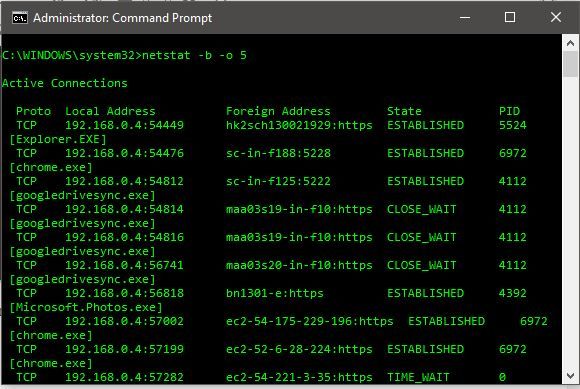

- Тип netstat -b -o 5 на экране командной строки

- Вот что мы пытаемся сделать с помощью приведенной выше команды:

- netstat: netstat — полезная команда для проверки интернет и сетевых подключений.

- -Атрибут b: отображает исполняемый файл, участвующий в создании каждого соединения или порта прослушивания.

- -o атрибут: отображает идентификатор процесса-владельца, связанный с каждым соединением.

- целое число: целое число, используемое для отображения результатов несколько раз с указанным количеством секунд между отображениями. Это продолжается до тех пор, пока не остановится командой ctrl + c.

Как вы можете видеть на скриншоте выше, команда netstat, использованная выше, отображает всю необходимую информацию и обновляется каждые 5 секунд.

Некоторые из активных подключений на приведенных выше снимках экрана — googledrivesync.exe, explorer.exe, chrome.exe, и я не вижу никаких подозрительных подключений, таких как autorun.exe или autorun.inf. Итак, как только вы обнаружите эти подозреваемые исполняемые активные соединения, запишите их PID.

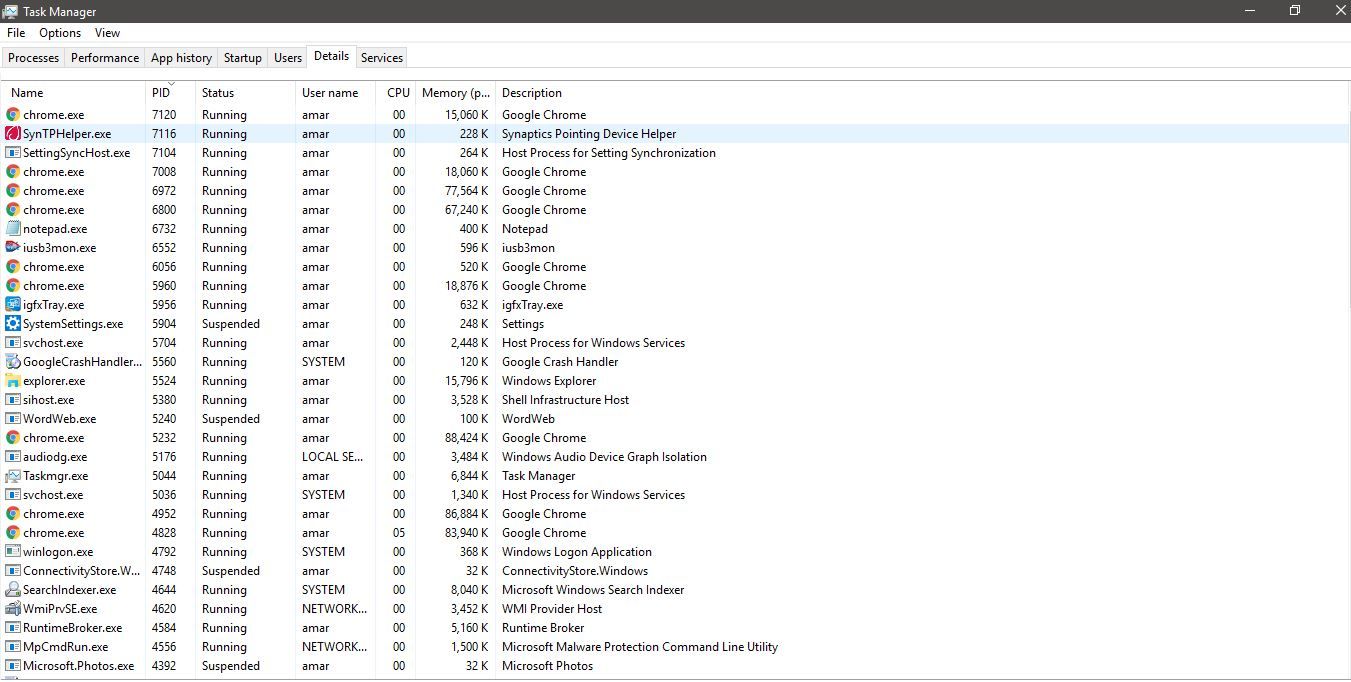

- Теперь открой свой Диспетчер задач и перейти к ‘Подробности’ Вкладка. На вкладке сведений вы можете увидеть имя, PID, статус и некоторую дополнительную информацию о запущенных приложениях.

- Вы также можете отсортировать PID, нажав на эту вкладку вверху. Как только идентификаторы процессов отсортированы, вы можете найти подозреваемый PID здесь.

- Щелкните правой кнопкой мыши на этом конкретном PID, и вы увидите много вариантов, из которых два важных для вас:

- Конечная задача

- Местонахождение открытого файла

- Не нажимайте кнопку «Завершить задачу» перед открытием расположения файла. Итак, сначала нажмите «Открыть файл», который откроет местоположение подозреваемого вредоносного ПО, а затем вы можете завершить эту задачу.

- В расположении файла вы можете удалить вредоносную программу. Если вы не можете удалить вредоносную программу, вы можете следовать нашей статье — Удаление вируса с USB или любого диска в Windows 10 с помощью CMD.

Иногда может также случиться, что вредоносная программа работает с перебоями. В этом случае мы просто не можем сидеть и ждать появления вредоносного ПО.

Таким образом, мы можем распечатать вывод команды netstat -b -o 5 в текстовый файл, используя приведенную ниже команду, и проанализировать этот выходной файл.

- netstat -b -o 5 >> sus-mal.txt

В этом случае имя файла .txt будет sus-mal.txt. и расположение файла будет таким, как показано в cmd. Таким образом, вы можете зайти в папку с файлами и посмотреть, нет ли подозрительного соединения при удаленном подключении вашего ПК к Интернету.

Забудьте не проверять этот файл как можно скорее, потому что PID процесса может измениться с течением времени.